Eksploitasi yang dirilis secara publik kode untuk kerentanan yang belum ditambal secara efektif yang memberikan akses root ke hampir semua rilis Linux memicu peringatan ketika para pembela HAM berjuang untuk menangkal kompromi parah di dalam pusat data dan pada perangkat pribadi.

Kerentanan dan kode eksploitasi yang mengeksploitasinya dirilis Rabu malam oleh peneliti dari perusahaan keamanan Theori, lima minggu setelah mengungkapkannya secara pribadi kepada tim keamanan kernel Linux. Tim menambal kerentanan dalam beberapa versi 7.0, 19.6.12, 6.18.126.12.85, 6.6.137, 6.1.170, 5.15.204, dan 5.10.254) tetapi hanya sedikit distribusi Linux yang menyertakan perbaikan tersebut pada saat eksploitasi dirilis.

Satu Skrip untuk Meretas Semuanya

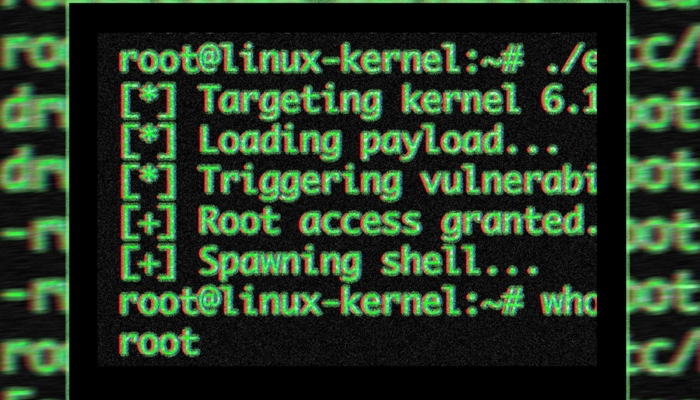

Cacat kritis, dilacak sebagai CVE-2026-31431 dan nama CopyFail, adalah eskalasi hak istimewa lokal, kelas kerentanan yang memungkinkan pengguna yang tidak memiliki hak istimewa untuk mengangkat diri mereka menjadi administrator. CopyFail sangat parah karena dapat dieksploitasi dengan satu kode eksploitasi—yang dirilis pada pengungkapan hari Rabu—yang berfungsi di semua distribusi yang rentan tanpa modifikasi. Dengan demikian, penyerang dapat, antara lain, meretas sistem multi-penyewa, keluar dari container berdasarkan Kubernetes atau kerangka kerja lainnya, dan membuat permintaan penarikan berbahaya yang menyalurkan kode eksploitasi melalui CI/CD alur kerja.

“’Eskalasi hak istimewa lokal’ terdengar membosankan, jadi izinkan saya membongkarnya,” peneliti Jorijn Schrijvershof tulis Kamis. “Artinya: Seorang penyerang yang telah memiliki cara untuk menjalankan kode pada mesin, bahkan sebagai pengguna yang paling membosankan dan tidak memiliki hak istimewa, dapat mempromosikan dirinya untuk melakukan root. Dari sana mereka dapat membaca setiap file, menginstal pintu belakang, mengawasi setiap proses, dan beralih ke sistem lain.”

Schrijvershof menambahkan bahwa skrip Python yang sama yang dirilis Theori berfungsi dengan baik untuk Ubuntu 22.04, Amazon Linux 2023, SUSE 15.6, dan Debian 12. Peneliti melanjutkan:

Mengapa hal ini penting dalam infrastruktur bersama? Karena “lokal” mencakup banyak hal pada tahun 2026: setiap container di node Kubernetes bersama, setiap penyewa di kotak hosting bersama, setiap tugas CI/CD yang menjalankan kode permintaan tarik yang tidak tepercaya, setiap instance WSL2 di laptop Windows, setiap agen AI dalam container yang diberi akses shell. Mereka semua berbagi satu kernel Linux dengan tetangganya. LPE kernel meruntuhkan batas itu.

Rantai ancaman yang realistis terlihat seperti ini. Penyerang mengeksploitasi kerentanan plugin WordPress yang diketahui dan mendapatkan akses shell sebagai www-data. Mereka menjalankan PoC copy.fail. Mereka sekarang melakukan root pada host. Setiap penyewa lainnya tiba-tiba dapat dihubungi, seperti yang saya lalui dalam peretasan post-mortem ini. Kerentanan tidak membuat penyerang masuk ke dalam kotak; itu mengubah apa yang terjadi dalam sepuluh detik berikutnya setelah mereka mendarat di sana.

Kerentanan ini berasal dari kelemahan logika “garis lurus” pada API kripto kernel. Banyak eksploitasi yang mengeksploitasi kondisi balapan dan kelemahan kerusakan memori tidak berhasil secara konsisten di seluruh versi atau distribusi kernel, dan terkadang bahkan pada mesin yang sama. Karena kode yang dirilis untuk CopyFail mengeksploitasi kelemahan logika, “keandalan tidak bersifat probabilistik, dan skrip yang sama berfungsi di seluruh distribusi, peneliti dari Bugcrowd menulis. “Tidak ada jendela balapan, tidak ada offset kernel.”

CopyFail mendapatkan namanya karena proses templat AEAD autentikasi (digunakan untuk nomor urut IPsec yang diperluas) tidak benar-benar menyalin data sebagaimana mestinya. Sebaliknya, ia “menggunakan buffer tujuan pemanggil sebagai papan awal, mencoret-coret 4 byte melewati wilayah keluaran yang sah, dan tidak pernah memulihkannya,” kata Theori. “’Salinan’ byte AAD ESN ‘gagal’ untuk tetap berada di dalam buffer tujuan.”

Kerentanan Linux Terburuk dalam Beberapa Tahun

Pakar keamanan lainnya juga berpendapat bahwa CopyFail merupakan ancaman serius pepatah ini adalah “kerentanan terburuk yang membuat saya menjadi root pada kernel belakangan ini.”

Kerentanan Linux yang terbaru adalah Pipa Kotor dari tahun 2022 dan Sapi Kotor pada tahun 2016. Kedua kerentanan tersebut adalah dieksploitasi secara aktif di alam liar.

Distributor Linux sering kali tetap menggunakan versi kernel lama dan melakukan backport perbaikan ke dalamnya. Tidak ada indikasi dalam batas waktu pengungkapan bahwa Theori pernah menghubungi distributor. Dengan eksploitasi yang tersedia sebelum distribusi tetap tersedia, pengungkapan tersebut mirip dengan penghapusan kerentanan zero-day, meskipun istilah yang lebih kaku mungkin adalah “celah patch zero-day.”

“Organisasi yang melakukan pengungkapan… melakukan pekerjaan yang sangat buruk dalam mengoordinasikan kerentanan,” Akankah Dormannseorang analis kerentanan utama senior di Tharros Labs, mengatakan dalam sebuah wawancara. “Apa yang membingungkan saya adalah bahwa dalam tulisan mereka, mereka berdua (A) mencantumkan 4 vendor yang terkena dampak dan (B) meminta pembaca untuk menerapkan patch vendor. Namun sebelum meluncurkan publikasi tersebut, mereka tidak repot-repot melihat apakah SALAH SATU vendor yang mereka daftarkan BENAR-BENAR MEMILIKI PATCH. (Tidak ada yang punya)..”

Upaya untuk menghubungi perwakilan Theori tidak berhasil.

Distribusi diketahui telah menambal kerentanan yang disertakan Lengkungan Linux Dan RedHat Fedora. Pihak-pihak yang diketahui telah merilis panduan mitigasi pada saat postingan ini dipublikasikan meliputi:

Orang yang mencari status distribusi lain harus menanyakan vendor masing-masing.

Theori mengatakan bahwa mereka menemukan kerentanan setelah penelitinya, Taeyang Lee, menemukan luas permukaan dalam subsistem kripto (khususnya, splice() halaman cache halaman tangan dan asal halaman daftar sebar) belum dieksplorasi. Menggunakan kekuatan AI-nya Kode Xint alat keamanan, para peneliti kemudian menemukan bug tersebut setelah sekitar satu jam waktu pemindaian. Perusahaan mengatakan mereka juga telah mengembangkan eksploitasi yang menggunakan CopyFail untuk keluar dari container Kubernetes.

Tingkat keparahan ancaman yang ditimbulkan oleh CopyFail dan kemungkinan eksploitasi aktif cukup tinggi sehingga menjamin semua pengguna Linux untuk segera menyelidiki sistem mereka. Masing-masing distributor memberikan panduan mitigasi yang berguna, seperti halnya postingan Schrijvershof yang ditautkan di atas.

Cerita ini pertama kali muncul di Ars Teknika.